Адрес для входа в РФ: exler.wiki

Запрет звонков в мессенджерах

Последние несколько дней обсуждается возможный запрет голосовых звонков через мессенджеры. Объясняется это якобы возросшей активностью мошенников, использующих именно звонки через мессенджеры.

Нет смысла обсуждать маразматичность подобного подхода: подобным образом можно запретить вообще все компьютеры, ведь их могут использовать для совершения киберпреступлений. Также подобным образом нужно посадить всех мужчин, ведь некоторые из них совершают изнасилования.

Вопрос здесь не в осмысленности подобных действий, а в том, смогут ли они это сделать чисто технически, и в том, как это обходить чисто технически.

В том, что они, скорее всего, действительно смогут это сделать - сомнений вроде нет: DPI-фильтрация может позволять блокировать голосовые звонки. Поэтому вопрос в том, как это обходить, ведь не будем же мы использовать для звонков родственникам в РФ обычную телефонную связь, правильно?

Навскидку я пока вижу возможность обхода этого с помощью callback. Есть приложения, через которые можно делать телефонный вызов абонента за границей, тот при этом будет получать входящий телефонный звонок с местного номера. Впрочем, связь с этим местным номером все равно происходит через IP-телефонию, так что черт его знает, будет оно вообще работать или нет.

Из-за роста активности мошенников в мессенджерах власти не исключают введение ограничений на звонки в них. Обсуждается как полная блокировка голосовых вызовов в приложениях, так и запрет на звонки из-за границы. Сейчас, по оценкам операторов связи, около 40% вызовов в мессенджерах совершают мошенники, при этом примерно 70% из них поступают из-за рубежа. Операторы связи говорят, что не могут без дополнительных инструментов блокировать звонки в мессенджерах и подобное ограничение возможно только на уровне Роскомнадзора.

Минцифры и Роскомнадзор обсуждают возможность ввести ограничения на звонки в мессенджерах из-за перехода туда мошенников, рассказали “Ъ” два источника в операторах связи и собеседник на телеком-рынке. По их словам, рассматривается два сценария: блокировка голосового трафика только из-за границы и полный запрет на голосовые звонки в мессенджерах. Собеседник “Ъ” на телеком-рынке добавляет, что «голосовые вызовы в мессенджерах могут быть заблокированы только на уровне Роскомнадзора, это не вопрос операторов».

В октябре глава Роскомнадзора Андрей Липов допускал возможность блокировки звонков через мессенджеры, так как технологически ведомство может это делать, если они будут нарушать требования российского законодательства. В Минцифры “Ъ” сказали, что пока не «разрабатывают нормативных документов, ограничивающих голосовой трафик в мессенджерах», добавив, что «открыты к предложениям отрасли». В Роскомнадзоре не ответили “Ъ”.

Артем Шейкин, зампред совета по развитию цифровой экономики при Совфеде, 23 декабря (цитата по «РИА Новости»):

«Если мессенджер не выполнит определенные требования и обязательства, вероятность блокировки может увеличиться».

По оценке «МегаФона», сейчас доля мошеннических звонков в мессенджерах составляет около 40%, тогда как три года назад этот показатель не превышал 1%. В пресс-службе компании объясняют, что оператор связи «не имеет технической возможности анализировать звонки в мессенджерах» и определять, из какой страны они поступают.Директор центра противодействия кибермошенничеству компании «Информзащита» Павел Коваленко оценивает, что около 70% мошеннических звонков в мессенджерах поступают из-за границы.

«Сейчас предотвращение мошеннических звонков через мессенджеры может осуществляться только на уровне дополнительных приложений в смартфоне абонента. Для этого абонент сам должен предоставить этим приложениям разрешение на доступ к мессенджерам в своем устройстве. Для более эффективной борьбы требуется активное вовлечение владельцев мессенджеров в решение проблемы»,— считают в «МегаФоне». В «Вымпелкоме», МТС и t2 отказались от комментариев.

В июле “Ъ” писал, что операторы связи запускают сервисы, которые блокируют или помечают потенциальные мошеннические звонки в мессенджерах. Системы сверяют номер телефона, на который зарегистрирован аккаунт, с базой данных оператора, Роскомнадзора и коммерческих игроков. Для этого пользователям нужно предоставить доступ операторскому приложению к идентификации и блокировке вызовов в настройках мобильного телефона (см. “Ъ” от 23 июля).

В настоящее время операторы могут лишь видеть факт использования абонентом того или иного мессенджера, объясняет руководитель департамента расследований T.Hunter Игорь Бедеров. «Поскольку такой трафик зашифрован, то ни реальных телефонных номеров общающихся, ни интенсивности и длины сессий оператор видеть не может»,— говорит он. Ведущий эксперт по сетевым угрозам компании «Код Безопасности» Константин Горбунов объясняет, что звонки в мессенджерах могут быть заблокированы провайдерами на уровне серверных команд.

«Голосовой трафик, даже зашифрованный в мессенджере, имеет характерные признаки, по которым его можно обнаружить и заблокировать»,— добавляет заместитель гендиректора группы компаний «Гарда» Рустэм Хайретдинов. Он говорит, что «любое решение класса DPI может это сделать (такими функциями обладает оборудование ТСПУ, которое Роскомнадзор устанавливает на сетях операторов связи.— “Ъ”)». (Отсюда.)

Вот еще статья на эту тему в "Ведомостях".

Операторы связи могут по умолчанию блокировать звонки из-за границы уже сейчас, а также возможно законодательное введение этих требований, сообщили «Ведомостям» в пресс-службе Роскомнадзора (РКН), комментируя сообщения в СМИ о том, что мессенджеры могут обязать блокировать голосовые вызовы в России.

«Уже сегодня часть крупных операторов самостоятельно и эффективно борется с мошенничеством. Так, ОС устанавливают на своей инфраструктуре дополнительные системы (в том числе с использованием ИИ), позволяющие предотвращать мошеннические вызовы», – заявили в ведомстве, уточнив, что у операторов связи есть инструменты борьбы с мошенниками из-за рубежа.

Также в ведомстве напомнили о системе «Антифрод». По словам представителей РКН, она помогает выявлять телефонные звонки с подменных номеров по России, но для звонков из-за границы нужны дополнительные меры. Ряд операторов связи «уже активно работают» над введением самостоятельных запретов пользователями входящих звонков из-за рубежа, такие же требования могут быть введены и в отношении мессенджеров. Как мера понуждения для них может быть использована блокировка голосового трафика, пояснили в ведомстве.

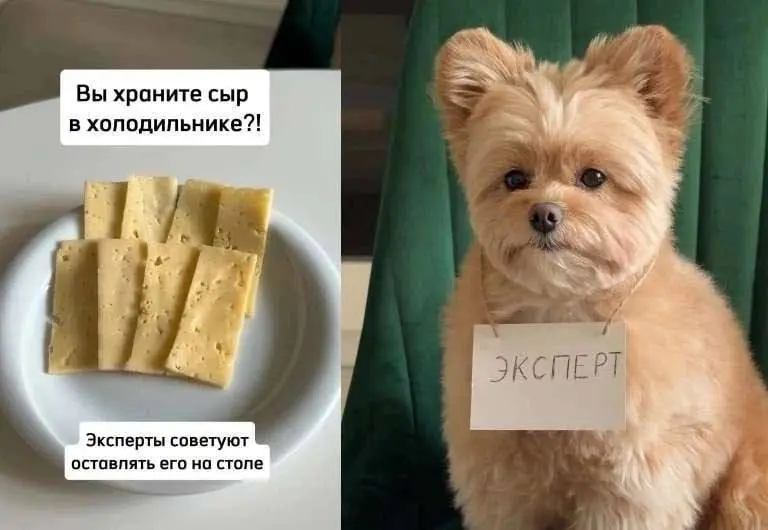

Дискорд - ффсё,

Ютуб - практически ффсё,

мессенджерам - капец,

звонки запрещают,

________________________

Вы находитесь здесь...

Пока сейчас сижу в Питере и жду паспорт, поразвлекался с этим делом немного. Взял VPS в Португалии меньше чем за 5 евро в месяц и начал поднимать и тестировать разные сервисы.

1) OpenVPN сначала поработал немного у провайдера домашнего интернета (дом.ру), потом резко сдох через два дня. У мобильного (Мегафон) - изначально заблочен наглухо.

2) Wireguard и его форк AmneziaWG работают вот уже неделю на дом.ру, Мегафон - изначально заблочено наглухо. Мой коллега сказал, что с Wireguard интересная штука - на иностранные сервера у мобильных провайдеров этот протокол заблочен, а на россиийский VPS вроде как ок. Поэтому он задействовал схему с двумя VPS, один в Европе, второй в РФ, связаны между собой чем-то (вроде бы, VLESS, но не уверен), последняя миля между устройством и российским VPS - Wireguard. У него работает стабильно. Подозреваю, какие-то важные российские компании пользуют Wireguard в качестве рабочего VPN, поэтому и можно его юзать внутри страны.

3) Собственно VLESS, это один из протоколов семейства V2Ray, разработанных китайскими собратьями для борьбы с GWF (Great Wall Firewall). Поскольку V2Ray протоколы маскируются под обычный HTTPs, их рубануть весьма затруднительно. Ну, то есть как раз просто, но тогда сразу весь веб трафик ляжет. Либо тупо рубить по айпишникам, но тут сперва большие сервисы будут крыть, поднятое одиночками для одиночек пока выживет.

Итоги тестов: Дом.ру и Мегафон - полет нормальный. Виндовый клиент работает только в режиме прокси, режим TUN интерфейса у него есть, но, похоже, сломан. Поскольку на это жалуется много народу, даже не стал разбираться, прокси так прокси. В этом режиме работает весьма шустро, на уровне Wireguard - на 100 мбит/с домашнем канале показывает в районе 90-95 мбит/с в обе стороны. Клиент Андроид работает ОК без нареканий. Клиент OpenWRT работает тоже без претензий, но в качестве OpenWRT роутера я использовал RPI3, т.е. железяку мощнее классического роутера в несколько раз. На дохлых роутерах люди жалуются. Кстати, OpenWRT в коллаборации с BananaPI недавно выпустил свой роутер, он довольно мощен, возможно, прикуплю позже, когда он на али появится по рекомендованной цене, пока дерут недобро.

Подключал по схеме: интернет от провайдера -> обычный роутер, старый Asus AC66U -> RPI3 в режиме OpenWRT роутера (эзернет порт в режиме типа WAN, т.е. по факту воткнут в LAN основного роутера и встроенный WiFi в режиме точки доступа) -> оконечное устройство. Полет нормальный, скорость в этом случае пониже (спидтест показал около 30 мбит/с), но по задержкам ОК и в целом стабильно - ютуб, стриминговые сервисы работают хорошо. На этом варианте в итоге и остановился. Ковырять VMESS, Trojan и прочее пока не стал.

Кроме всего прочего хорош тем, что встроен в Кинетики. Причем и сервер и клиент

Если что, у меня-то VPS с VPN есть. Но это не решает проблему, если начнут резать голосовые в мессенджерах.

1) Навести порядок в стране.

2) Платить 500 рублей в месяц за VPS, поднять на нем серверок, сконфигурить на нем 20 клиентов или сколько там у вас пенсионеров (впрочем, если их больше 50, я бы рекомендовал завести еще VPS для разделения трафика) и раздать им ключи с указанием как поставить клиента из Гуглплей и что куда вводить или ввести самому за них. После чего проинструктировать их нажимать на кнопочку, когда хотят поговорить с вами или любым другим человеком, живущим за границей.

3) Написать свой голосовой мессенджер, желательно на своем протоколе, поскольку классические SIP и подобные будут глушиться на уровне DPI. Думаю, это возможно и даже кодерами уровня нас с вами. Но и результат будет соответствующим. Оно нам надо? Кроме того, от сервера это никак не убережет, т.е. все равно где-то VPS надо будет держать.

И какой из этих трех вариантов проще, как сами думаете? Да, второй вариант предусматривает наличие геморроя. И, вообще, сам я всей душой за первый.

Но, как было в классике - "проблему с пуговицей я могу решить, а проблему с министерством обороны - нет". Так что ...

Ах да, есть еще четвертый вариант - ничего не делать. Вот он прям наипростейший и всегда есть.🤷♂️

И да. Поднять SSTP на Keenetic можно БЕЗ публичного и БЕЗ белого IP

Ну и еще. Я уже несколько лет использую VPN - использовал openvpn, wireguard и другие.

Для связи между филиалами.

Так вот - когда начались блокировки - пришлось перейти на SSTP (чать трафика Казахстана идет через Россию, и у нас есть работники в России). Он пока единственный из испробованных - кого не блочат

Недостаточно их поднять на своей стороне. Всегда есть клиентская и серверная часть (ну, технически, можно говорить о равноправных пирах, как в случае Wireguard и ему подобных, но, тем не менее, суть дела не меняется, есть ваша сторона и есть ответная часть где-то там). Т.е. клиент может быть за каким угодно NAT, но ответная часть должна быть в публичном доступе, иначе это не работает, в силу принципов маршрутизации сетей. Да, сервер может быть ваш собственный, а может быть от какого-то неизвестного/известного дяди, в последнем случае вы с ним не паритесь, но это не значит, что его нет или что он не имеет публичного адреса.

Как я написал в предыдущем сообщении, для обхода блокировок роскомнадзора, КАК ВАРИАНТ, можно попросить друга или родственника, проживающего ЗА ГРАНИЦЕЙ и у которого есть роутер Кинетик с ПУБЛИЧНЫМ АДРЕСОМ поднять прямо у него на роутере тот или иной VPN сервер, в т.ч. и SSTP. А потом коннектиться к нему из России, хоть клиентом на компе/телефоне, хоть клиентом прямо на другом Кинетике (и тогда уже не важно, как именно ВАШ Кинетик в РФ подключен провайдером, через NAT или с внешним адресом), чтобы он потом раздавал защищенную сеть клиентам через WiFi или лан порты. Таким образом произойдет экономия на возне с VPS и его оплатой. Только и всего. Но и минусы тоже есть - отъедаем у человека полосу, особенно, если клиентов будет несколько, зависим от этого человека, etc. Платить 500 руб в месяц и ни от кого не зависеть, оно как-то проще в целом.

По поводу не блочат - на здоровье, я же так и написал. Пока не блочат, можно пользовать. И да, он действительно, я сейчас почитал, использует стандартный HTTPs порт и SSL/TLS алгоритмы, так что тоже должен быть устойчив к блокировкам, как и тот же VLESS. Но его слабо пользуют, и это тоже факт. Не знаю, почему. Возможно, тут действует фактор, что это разработка Майкрософт. Но, как минимум, SoftEther этот протокол поддерживает, так что, если хочется поднять себе Линукс сервер на VPS, то тоже пожалуйста. Так что вполне себе вариант, спасибо, что упомянули.

А с начала блокировок столкнулись с тем, что OpenVPN и WireGuard довольно часто перестают быть доступными. При том что SSTP продолжает работать.

SoftEther сошел со сцены по причине заморочности и отсутствия внятной документации - при сотнях параметров настройки. Кроме того SoftEther требует выделенного сервера. А Keenetic позволяет просто поставить удаленщикам по роутеру и увязать.

Понятно, что если у нас будут сотни человек - уже так не выкрутишься. Но пока речь о паре-тройке десятков работников - ведет себя замечательно.

---------

SSTP, Softherher, AnyConnect и OpenConnect — это уже гораздо лучше, поскольку выглядят как HTTPS‑трафик. Проблемы есть две: их можно детектировать методом active probing (и как я говорил выше, Роскомнадзор такому уже учится), потому что при заходе на них браузером по определенным адресам (описанным в стандартах этих протоколов) они демаскируют себя, и вторая проблема — характерный TLS fingerpring (отпечаток) их клиентов. Первая проблема частично решена в новых версиях OpenConnect с включением специального метода «camouflage». Однако вторая проблема, к сожалению, пока не имеет решения ни у одного из них. Тем не менее, OpenConnect‑клиент, теоретически, можно пересобрать с использованием OpenSSL вместо GnuTLS, что снижает вероятность обнаружения.

---------

Ссылка на полную статью вот, из РФ статья недоступна.

Можно просто объявить мобилизацию. Причем в Российской версии мобилизованным - в отличие от преступников- не полагаются ни отпуска ни отправка домой.

Это поток сознания госдумцев. Речь идет о полном запрете общения голосом через мессенджеры.

Выгодополучателями выступают ОПСОСы

Бабушкам по 80+.

Помимо неудобств, эти блокировки прямо залезают в карман всех, кому придется платить за ранее бывшими бесплатными вещи

С помощью собранной информации будут создаваться планы по строительству новых дорог, школ и других объектов, а к товарищу майору эти сведения ни в коем случае не попадут.

Такой себе вариант KYC (know your client), но в масштабах государства.

Ведь до сих пор человечество не знало где без геотегов передвижения людей строить дороги, школы и другие объекты. А сейчас российское правительство будет знать!

У нас вчера был день новостей на тему того как ИИ будет думать за казахстанских чиновников. Своего-то интеллекта нет!

Власти Ирана согласовали снятие запрета на использование в стране мессенджера WhatsApp и магазина приложений Google Play.

_____________________-

Ай, молодцы операторы связи! Признают, что прослушивают разговоры в мессенджерах, решают, мошеннические они или нет и даже уверены, что 40% звонков вам от мошенников.

Вот жизнь-то начнется! Просто рай для бабушек!

"Ну вот, а то жена бубнила — выбрось это старьё, выбрось".

В Китае насколько я знаю с китайской симкой воцап вообще грузиться не будет, а сделать чтобы мессаги проходили а звонки нет - не знаю насколько это реализуемо.

У Сигнала же есть уже какая-то обфускация внутри самой программы, вроде он в рахе заблокирован но работает с встроенной "антицензурой", и без vpn не?

На моей улице есть магазин, сетевой, внутри нифига не ловит сотовый, но у них есть бесплатный WiFi, через который не проходят звонки в WhatsApp, приходится обмениваться голосовыми сообщениями.

У меня ни в одном магазине DM сотовый инет не работает. Нет, не глушат - просто они вечно в подвалах или бетонных мешках. При этом у них есть их собственный WiFi открытый. Угадай, как мне жене позвонить уточнить что-то по покупкам?

Развелось сарказмологов со смещённым центром тяжести...

Ни один маркетолог в мире не может побороть мужика со списком в магазине.

А я сказал, раз выходные всё равно пропадают..."

А ты слишком молод и самоуверен.

:)

А вы можете выбирать в любой горошек.

А ты попробуй сначала получить от неё этот список а потом взять её с собой.

После сравни чек со списком.

После сравни чек со списком.

Список я сам составляю, сам и реализую. Жена к его составлению не допускается - соответственно и совпадение 100%

Выгодополучатели - именно операторы связи

Хотя постойте... Ведь и операторы связи и остальные выгодополучатели- это же тоже россияне.

И я имел в виду операторов сотовой связи.

На группе граждан уже отработали.

Солдат отправили умирать на войну - а страна (Правительство) получили 600 000 тонн риса от России

Солдат отправили умирать на войну - а страна (Правительство) получили 600 000 тонн риса от России

Ну собственно говоря к этому все и идёт.

Скажем, от двух до пяти.

Столько идей ещё есть.

Гироскопы раскручены...

КМки сданы на палладий.

Плохо оценивают. 86% наверняка.

... и никакой ловкости рук.

Сынок, пора сажать картошку, а у меня ни здоровья нет, ни денег трактор нанять.

Сын отвечает:

Мама, огород не трожь ни в коем случае!

Снова мама:

Сынок, приходил участковый с бригадой милиции. Перекопали весь огород, что-то искали, ничего не нашли.

Сын: Всё в порядке, мама, сажай картошку.

Исходя из условий задачи, имеем первый вариант.

Опсосы уже дали у себя отнять огромные деньги, которые пошли на обеспечение блокировок. И не пикнули.

Все оборудование и ПО для DPI покупалось на их, провайдерские, деньги. И содержание всего этого добра лежит на них же.

Кроме того, опсосы компенсируют себе часть убытков, когда голосовые вызовы пойдут через обычную телефонию. Могут и вообще в прибыли оказаться, по итогу

Для тех, кто не в курсе

Это делается на уровне софта мессенджера. Часть приложений пускают соединение на самотёк, обеспечивая только коннекцию, а другие ведут трафик через себя, и провайдер не видит характер трафика.

Надо чтобы при вводе определенного кода сразу выводилось фейковое безобидное содержимое - а за время пока его будут просматривать - спокойно уничтожить реальное

Его же с Ираком путают, а не Сирией.

Читаю одно, а мысли идут другим путем.